快速制作图片木马 搬砖

下面是入门级图片木马制作:

主要亮点:图片木马(可以正常打开显示的木马)

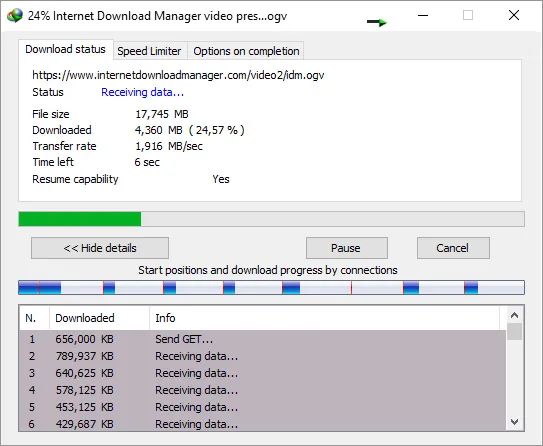

先看代码:

仅需几步:图片和一句话木马合并,制作可以正常显示的图片木马。

0dayhack、找一张图片,名字改成baoshuai.jpg

2、

存为0dayhack.asp(就是一句话木马)

3、copy baoshuai.jpg /b + baoshuai.asp /a asp.jpg 存为baoshuaibaoshuai.bat文件

注:以上三个文件放在同一目录里面

复制当前目录下的baoshuai.jpg图片和当前目录下的baoshuai.asp文件并以ASCII代码的方式合并为 asp.jpg图片,运行baoshuai.bat,就会出现一个图片baoshuai.jpg,现在这个baoshuai.jpg就是已经做好的木马了。

这个图片外表很正常,用缩略图也看不出任何破绽,但是却非常的危险,让人防不胜防。

利用方法:新建一个asp.asp 内容为:

把baoshuai.jpg 和 baoshuai.asp 放在同一目录,然后访问: baoshuai.asp 用这种方法,任何杀毒是搜不到的

PHP检测上传图片是否有木马

上传图片一般新手都验证了图片类型、图片大小,但有些没有验证图片是否有代码,也就是攻击者以图片的方式把木马传到了你的服务器,可以拿到你服务器所有权限

也可以用linux服务器上的木马扫描软件,比如 Clamav 支持命令行执行的,上传之后就扫一下,最可靠

$last_line = system('php /var/bin/clamdscan upload.jpg');

根据扫描结果就可以判断了

直接传参图片路径就可以检测,若是返回值为5,则立即删除图片

$rs = checkMuma("sucaihuo.png"); $tips = array( "0" => "文件没问题", "5" => "文件有毒", "-1" => "文件没有上传" );

以上是由保帅科技发布的“asp图片木马制作以及检测方法”,更多软件源码、电子书、活动线报,敬请关注本站其它资源